Lire la suite sur ZDNetRansomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Sécurité : Une campagne de ransomware importante est en cours ce mardi dans plusieurs entreprises européennes, particulièrement en Ukraine. Le géant du fret Maersk ou encore Saint Gobain indiquent être perturbés par l’attaque, qui semble proche de l’épidémie WannaCry.

[Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

[Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Bonjour,

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Lire la suite sur NextInpactRansomware Petrwrap/Petya : les recommandations de l'ANSSI

Depuis quelques heures, un ransomware semble faire de nombreuses victimes de par le monde et toucher de nombreuses entreprises, notamment en France : Petrwrap/Petya. La variante d'une attaque déjà vue il y a quelques temps.

Comme souvent dans ce genre de cas, tout n'est pas encore très clair pour le moment. Ce ransomware semble exploiter une faille similaire à WannaCrypt (voir notre analyse), la Police nationale évoquant de son côté l'utilisation du port 445 (celui de SMB) et le fait que toutes les versions de Windows sont concernées.

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Bonsoir,

Juste une question sur la vaccination, est-elle recommandée comme le batch proposé par bleeping computer:

https://www.bleepingcomputer.com/news/s ... -outbreak/

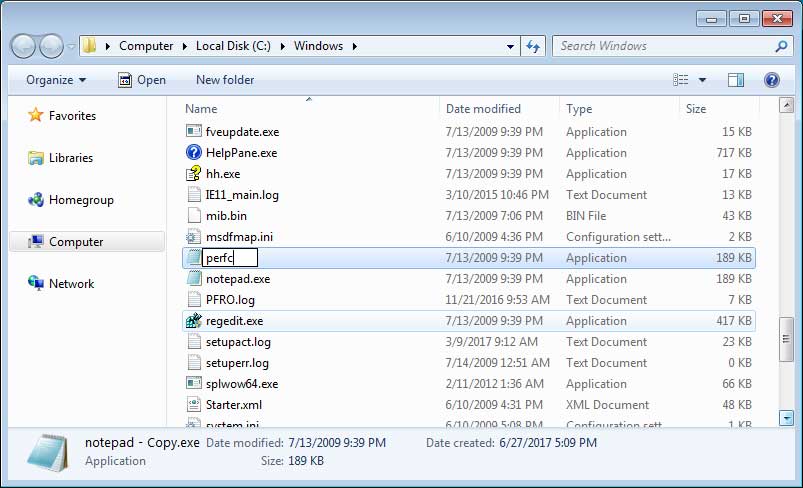

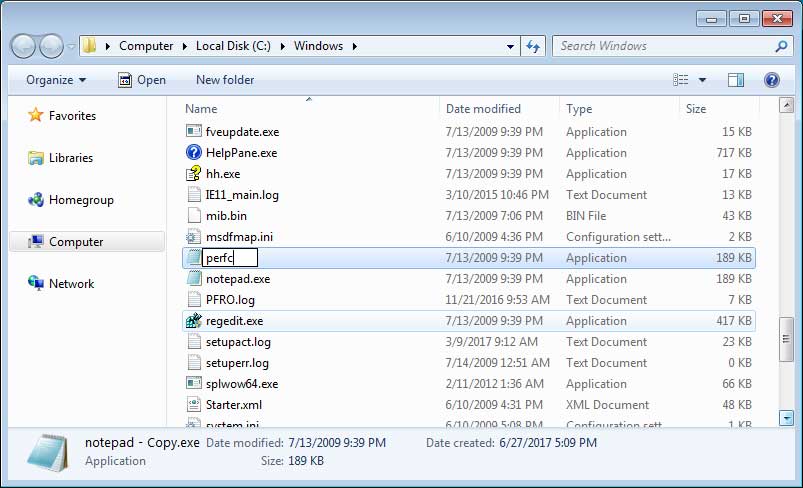

Ce batch crée un fichier perfc.dat et perfc.dll qui trompent le virus qui ne s'installe pas (je crois avoir compris çà)

Un lecteur inquiet

Utile ou pas, futile ou?

J'ai juste voulu regarder dans modifier, non exécuter, mais Windows ne veut pas (rassurant), mais un mode d'emploi "simple" est joint.

En manuel, (extrait partiel) la création du fichier trompeur

cordialement

Juste une question sur la vaccination, est-elle recommandée comme le batch proposé par bleeping computer:

https://www.bleepingcomputer.com/news/s ... -outbreak/

Ce batch crée un fichier perfc.dat et perfc.dll qui trompent le virus qui ne s'installe pas (je crois avoir compris çà)

Un lecteur inquiet

Utile ou pas, futile ou?

J'ai juste voulu regarder dans modifier, non exécuter, mais Windows ne veut pas (rassurant), mais un mode d'emploi "simple" est joint.

En manuel, (extrait partiel) la création du fichier trompeur

cordialement

"La carte n'est pas le territoire " . "Mieulx est de ris que de larmes escrire, Pour ce que rire est le propre de l'homme. Rabelais". Intel(R) Core(TM) i5-9400F CPU @ 2.90GHz 2.90 GHz 8 Go Win 10 22H2 (19045.3996)

-

Patriciag

- Messages : 6310

- Enregistré le : mer. 3 juin 2015 16:44

- Etes vous un robot ? : Non

- Localisation : Port-sur-Saône / Haute-Saône / France

- Contact :

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Bonjour,

Merci pour cette information.

Mais pour ma part, je n'exécuterai pas ce batch pour l'instant, car je me méfie des modifications du système venant de logiciels tierces, surtout en matière de sécurité.

Bien entendu, si un expert en sécurité comme Chantal nous conseillait de l'exécuter, je réviserais ma position.

Edit le 29/06/2017 à 6h30

TheWindowsClub évoque aussi cette vaccination :

http://www.thewindowsclub.com/notpetya- ... ill-switch

Cela fait tâche d'huile.

@+

Merci pour cette information.

Mais pour ma part, je n'exécuterai pas ce batch pour l'instant, car je me méfie des modifications du système venant de logiciels tierces, surtout en matière de sécurité.

Bien entendu, si un expert en sécurité comme Chantal nous conseillait de l'exécuter, je réviserais ma position.

Edit le 29/06/2017 à 6h30

TheWindowsClub évoque aussi cette vaccination :

http://www.thewindowsclub.com/notpetya- ... ill-switch

Cela fait tâche d'huile.

@+

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Bonjour,

BleepingComputer est une référence en matière de sécurité.

Mwonex, si tu es inquiet, tu peux appliquer la procédure indiquée, c'est juste la création d'un "leurre", un fichier factice inactif

La procédure manuelle est très facile à exécuter, le batch n'est pas utile dans ton cas, tu n'es pas un utilisateur lambda

BleepingComputer est une référence en matière de sécurité.

Mwonex, si tu es inquiet, tu peux appliquer la procédure indiquée, c'est juste la création d'un "leurre", un fichier factice inactif

La procédure manuelle est très facile à exécuter, le batch n'est pas utile dans ton cas, tu n'es pas un utilisateur lambda

-

Patriciag

- Messages : 6310

- Enregistré le : mer. 3 juin 2015 16:44

- Etes vous un robot ? : Non

- Localisation : Port-sur-Saône / Haute-Saône / France

- Contact :

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Bonjour Chantal,

D'après un de tes précédents messages, le nouveau ransomware exploite la même voie que Wannacry.

Dans ce cas, la méthode préconisée par BleepingComputer est-elle utile, même si elle n'est pas dangereuse ?

@+

D'après un de tes précédents messages, le nouveau ransomware exploite la même voie que Wannacry.

Dans ce cas, la méthode préconisée par BleepingComputer est-elle utile, même si elle n'est pas dangereuse ?

@+

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Re,

Les éditeurs de malwares sont très créatifs et multiplient les sources de propagation de leur ..... (je vais rester polie).

@+

Oui, mais comme pour tout Ransomware, il y a aussi l'utilisateur qui ouvre un mail de source inconnue et qui va donc exécuter la charge active du Ransomware.Patriciag a écrit :D'après un de tes précédents messages, le nouveau ransomware exploite la même voie que Wannacry.

Les éditeurs de malwares sont très créatifs et multiplient les sources de propagation de leur ..... (je vais rester polie).

@+

-

Patriciag

- Messages : 6310

- Enregistré le : mer. 3 juin 2015 16:44

- Etes vous un robot ? : Non

- Localisation : Port-sur-Saône / Haute-Saône / France

- Contact :

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Re,

Merci Chantal de cette précision.

Les attaques vont probablement se multiplier et ce n'est pas pour autant que les utilisateurs deviennent plus prudents, souvent même dans un cadre professionnel.

@+

Merci Chantal de cette précision.

Les attaques vont probablement se multiplier et ce n'est pas pour autant que les utilisateurs deviennent plus prudents, souvent même dans un cadre professionnel.

@+

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Bonjour,

Ensuite je vois dans les liens donnés par PatriciaG (pour Wannacry) qu'il existe encore d'autres moyens comme bloquer SMB 1.0 /CIFS (et 2 et 3 si nécessaire), ce qui devient un travail à plein temps

C'est dans le panneau de configuration, fonctionnalités Windows:

http://www.thewindowsclub.com/disable-smb1-windows

On peut aussi utiliser une commande Powershell.

Il est indiqué que cette version serait obsolète (plus de 30 ans)

https://www.it-connect.fr/arretez-dutiliser-smb-v1-0/

Ma question: si je désactive cette fonction, est-ce que ça aura un effet sur le réseau résidentiel, notamment le partage d'imprimante, dans la mesure ou le réseau ne comporte que des Windows 10? ou est-ce que le réseau qui supporte l'impression fonctionnera avec d'autres protocoles SMB 2 par exemple?

- Je ne vois pas les protocoles SMB2 ni SMB3 dans mon système!

Microsoft déconseille la désactivation des protocoles SMBv2 ou SMBv3

https://support.microsoft.com/fr-lu/hel ... nd-windows

Simple curiosité, je fais confiance à Microsoft et aux patch sans doute installés, mais ce n'est pas transparent, du moins assez pour savoir ou on en est .

.

Je m'aperçois dans ma recherche que ce sujet rejoint en partie celui-ci sur WIndows 7 dePatriciag, avec des différences importantes sur la visibilité des SMB 1.0/CIFS.

http://www.forum-seven.com/forum/topic17944.html

Mais c'est surtout la conservation du réseau qui m'intéresse, merci de m'indiquer votre avis, (bien sur je pourrais tester dès que je serais revenu)

@+

P.S. ou Edit de 12h: pour connaitre l'état des SMB, exécuter l'applet suivant (powershell):

Noter que smb2 et 3 partagent la même pile...

Merci chantal pour cette appréciation, je ne cède pas à la panique, mais je me dis que s'il existe un moyen simple comme ce leurre, pourquoi ne pas l'utiliser.BleepingComputer est une référence en matière de sécurité.

Mwonex, si tu es inquiet, tu peux appliquer la procédure indiquée, c'est juste la création d'un "leurre", un fichier factice inactif

La procédure manuelle est très facile à exécuter, le batch n'est pas utile dans ton cas, tu n'es pas un utilisateur lambda

Ensuite je vois dans les liens donnés par PatriciaG (pour Wannacry) qu'il existe encore d'autres moyens comme bloquer SMB 1.0 /CIFS (et 2 et 3 si nécessaire), ce qui devient un travail à plein temps

C'est dans le panneau de configuration, fonctionnalités Windows:

http://www.thewindowsclub.com/disable-smb1-windows

On peut aussi utiliser une commande Powershell.

Il est indiqué que cette version serait obsolète (plus de 30 ans)

https://www.it-connect.fr/arretez-dutiliser-smb-v1-0/

Ma question: si je désactive cette fonction, est-ce que ça aura un effet sur le réseau résidentiel, notamment le partage d'imprimante, dans la mesure ou le réseau ne comporte que des Windows 10? ou est-ce que le réseau qui supporte l'impression fonctionnera avec d'autres protocoles SMB 2 par exemple?

- Je ne vois pas les protocoles SMB2 ni SMB3 dans mon système!

Microsoft déconseille la désactivation des protocoles SMBv2 ou SMBv3

https://support.microsoft.com/fr-lu/hel ... nd-windows

Simple curiosité, je fais confiance à Microsoft et aux patch sans doute installés, mais ce n'est pas transparent, du moins assez pour savoir ou on en est

Je m'aperçois dans ma recherche que ce sujet rejoint en partie celui-ci sur WIndows 7 dePatriciag, avec des différences importantes sur la visibilité des SMB 1.0/CIFS.

http://www.forum-seven.com/forum/topic17944.html

Mais c'est surtout la conservation du réseau qui m'intéresse, merci de m'indiquer votre avis, (bien sur je pourrais tester dès que je serais revenu)

@+

P.S. ou Edit de 12h: pour connaitre l'état des SMB, exécuter l'applet suivant (powershell):

Code : Tout sélectionner

Get-SmbServerConfiguration | Select EnableSMB1Protocol, EnableSMB2Protocol"La carte n'est pas le territoire " . "Mieulx est de ris que de larmes escrire, Pour ce que rire est le propre de l'homme. Rabelais". Intel(R) Core(TM) i5-9400F CPU @ 2.90GHz 2.90 GHz 8 Go Win 10 22H2 (19045.3996)

-

Patriciag

- Messages : 6310

- Enregistré le : mer. 3 juin 2015 16:44

- Etes vous un robot ? : Non

- Localisation : Port-sur-Saône / Haute-Saône / France

- Contact :

Re: [Info] Ransomware : Nouvelle attaque informatique d’ampleur visant les entreprises en Europe

Bonjour,

J'ai désactivé SMB1 sur plusieurs ordinateurs sans conséquence sur le réseau, mais je sais que certains utilisateurs ont rencontré des problèmes nécessitant de réactiver SMB1, comme l'indique Wullfk.

@+

Cela dépend des configurations.mwonex a écrit :Ma question: si je désactive cette fonction, est-ce que ça aura un effet sur le réseau résidentiel, notamment le partage d'imprimante, dans la mesure ou le réseau ne comporte que des Windows 10? ou est-ce que le réseau qui supporte l'impression fonctionnera avec d'autres protocoles SMB 2 par exemple?

J'ai désactivé SMB1 sur plusieurs ordinateurs sans conséquence sur le réseau, mais je sais que certains utilisateurs ont rencontré des problèmes nécessitant de réactiver SMB1, comme l'indique Wullfk.

Source : http://www.easy-pc.org/2017/05/protecti ... 0-8-7.htmlATTENTION ! : Il est important de savoir que cette désactivation, peut vous faire perdre l'accès à vos dossiers partagés (avec un autre PC), ainsi que l'accès à vos lecteurs réseau (ex: le NAS de la Freebox V6), si c'est le cas, il vous suffit de réactiver SMB1

@+